- Politica di utilizzo accettabile (AUP)

- Un documento di regole che dice ai dipendenti cosa possono e non possono fare con i sistemi IT, i dispositivi e i dati aziendali.

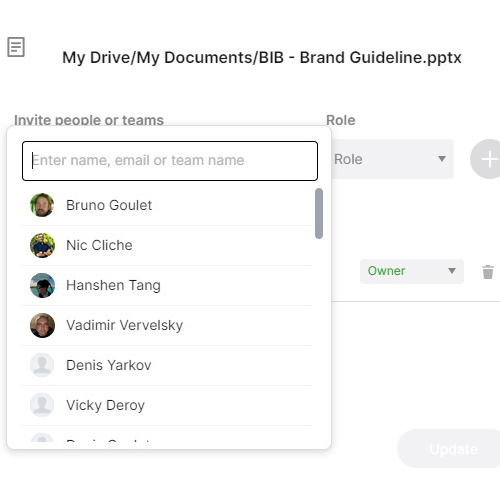

- Controllo degli accessi

- Il processo di concessione o limitazione dei permessi utente ai sistemi, alle applicazioni e ai dati in base a regole di autorizzazione definite.

- Classificazione dei dati

- Uno schema che raggruppa i dati in livelli di sensibilità (ad es. pubblico, interno, confidenziale, limitato) per determinare come ogni livello deve essere gestito e protetto.

- Sicurezza degli endpoint

- Controlli applicati ai singoli dispositivi — laptop, telefoni, server — per impedire che vengano utilizzati come punti di ingresso per gli attacchi.

- Risposta agli incidenti

- Il processo strutturato che un'organizzazione segue per rilevare, contenere, investigare e recuperare da una violazione della sicurezza o da un attacco informatico.

- Sicurezza delle informazioni

- La disciplina più ampia di proteggere i dati in tutte le forme — digitali e fisiche — da accesso, divulgazione o distruzione non autorizzati.

- Autenticazione a più fattori (MFA)

- Un metodo di accesso che richiede due o più passaggi di verifica indipendenti, come una password più un codice monouso, per ridurre l'accesso non autorizzato.

- Segmentazione della rete

- Divisione di una rete di computer in zone separate in modo che una violazione in una zona non possa diffondersi automaticamente alle altre.

- Gestione delle patch

- Il processo di applicazione regolare degli aggiornamenti software per correggere le vulnerabilità di sicurezza note nei sistemi operativi e nelle applicazioni.

- Postura di sicurezza

- La disponibilità complessiva di un'organizzazione a rilevare, prevenire e rispondere alle minacce informatiche, in base alle sue politiche, controlli e pratiche.

- Panorama delle minacce

- L'intervallo di minacce informatiche che un'organizzazione affronta, inclusi phishing, ransomware, minacce interne e attacchi della catena di approvvigionamento.

- Zero trust

- Un modello di sicurezza che richiede che ogni utente e dispositivo siano verificati prima di accedere a qualsiasi risorsa, indipendentemente dal fatto che si trovino dentro o fuori la rete aziendale.