- Política de uso aceptable (PUA)

- Un documento de reglas que dice a los empleados qué pueden y qué no pueden hacer con sistemas informáticos, dispositivos y datos de la empresa.

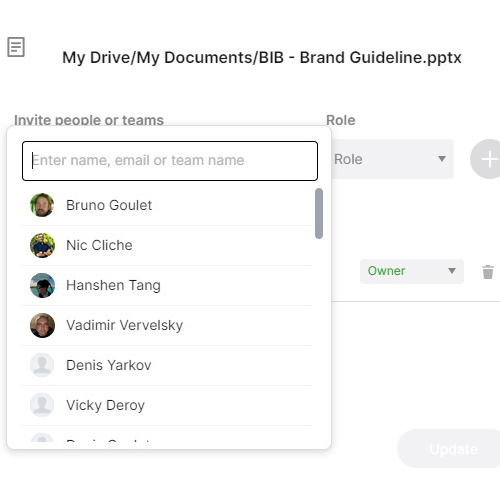

- Control de acceso

- El proceso de otorgar o restringir permisos de usuario a sistemas, aplicaciones y datos basado en reglas de autorización definidas.

- Clasificación de datos

- Un esquema que agrupa datos en niveles de sensibilidad (p. ej., público, interno, confidencial, restringido) para determinar cómo debe manejarse y protegerse cada nivel.

- Seguridad de endpoints

- Controles aplicados a dispositivos individuales: laptops, teléfonos, servidores, para prevenir que se usen como puntos de entrada para ataques.

- Respuesta a incidentes

- El proceso estructurado que sigue una organización para detectar, contener, investigar y recuperarse de una brecha de seguridad o ciberataque.

- Seguridad de la información

- La disciplina más amplia de proteger datos en todas sus formas: digitales y físicas, del acceso no autorizado, divulgación o destrucción.

- Autenticación multifactor (MFA)

- Un método de inicio de sesión que requiere dos o más pasos de verificación independientes, como una contraseña más un código de una sola vez, para reducir el acceso no autorizado.

- Segmentación de redes

- Dividir una red informática en zonas separadas para que una brecha en una zona no pueda propagarse automáticamente a otras.

- Gestión de parches

- El proceso de aplicar regularmente actualizaciones de software para reparar vulnerabilidades de seguridad conocidas en sistemas operativos y aplicaciones.

- Postura de seguridad

- La preparación general de una organización para detectar, prevenir y responder a amenazas cibernéticas, basada en sus políticas, controles y prácticas.

- Panorama de amenazas

- El rango de amenazas cibernéticas que enfrenta una organización, incluyendo phishing, ransomware, amenazas internas y ataques de cadena de suministro.

- Confianza cero

- Un modelo de seguridad que requiere que cada usuario y dispositivo sea verificado antes de acceder a cualquier recurso, independientemente de si están dentro o fuera de la red corporativa.