- Politique d'utilisation acceptable (PUA)

- Document de règles indiquant aux employés ce qu'ils peuvent et ne peuvent pas faire avec les systèmes informatiques, les appareils et les données de l'entreprise.

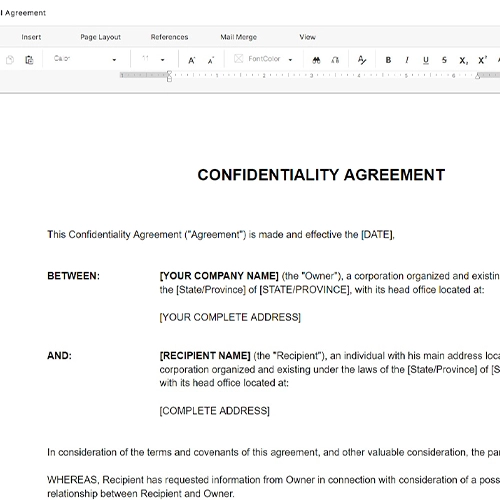

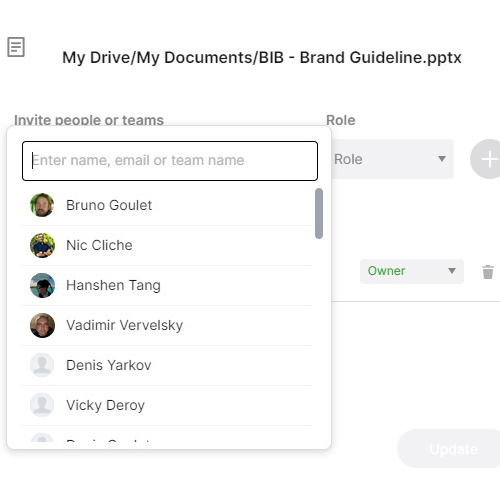

- Contrôle des accès

- Processus consistant à accorder ou à restreindre les permissions des utilisateurs sur les systèmes, applications et données selon des règles d'autorisation définies.

- Classification des données

- Schéma regroupant les données en niveaux de sensibilité (p. ex., public, interne, confidentiel, restreint) pour déterminer comment chaque niveau doit être traité et protégé.

- Sécurité des terminaux

- Contrôles appliqués aux appareils individuels — ordinateurs portables, téléphones, serveurs — pour empêcher qu'ils soient utilisés comme points d'entrée lors d'attaques.

- Réponse aux incidents

- Processus structuré qu'une organisation suit pour détecter, contenir, analyser et se remettre d'une violation de sécurité ou d'une cyberattaque.

- Sécurité de l'information

- Discipline plus large visant à protéger les données sous toutes leurs formes — numériques et physiques — contre l'accès, la divulgation ou la destruction non autorisés.

- Authentification multifacteur (AMF)

- Méthode de connexion exigeant deux étapes de vérification indépendantes ou plus, comme un mot de passe combiné à un code à usage unique, pour réduire les accès non autorisés.

- Segmentation du réseau

- Division d'un réseau informatique en zones distinctes afin qu'une violation dans une zone ne puisse pas se propager automatiquement aux autres.

- Gestion des correctifs

- Processus consistant à appliquer régulièrement des mises à jour logicielles pour corriger les vulnérabilités de sécurité connues dans les systèmes d'exploitation et les applications.

- Posture de sécurité

- Niveau de préparation global d'une organisation à détecter, prévenir et répondre aux cybermenaces, en fonction de ses politiques, contrôles et pratiques.

- Environnement de menaces

- Ensemble des cybermenaces auxquelles une organisation est exposée, notamment le hameçonnage, les rançongiciels, les menaces internes et les attaques sur la chaîne d'approvisionnement.

- Zéro confiance (Zero trust)

- Modèle de sécurité exigeant que chaque utilisateur et chaque appareil soit vérifié avant d'accéder à toute ressource, qu'il se trouve à l'intérieur ou à l'extérieur du réseau de l'entreprise.