Modèles d'évaluation de sécurité

★★★★★4.7sur 280+ avis· Approuvé par 20M+ businesses

Documentez, appliquez et auditez la posture de sécurité de votre organisation avec des modèles prêts à l'emploi pour chaque situation.

Téléchargement Word gratuitModifiable en ligneExport en PDF7+ modèles d'évaluation de sécurité

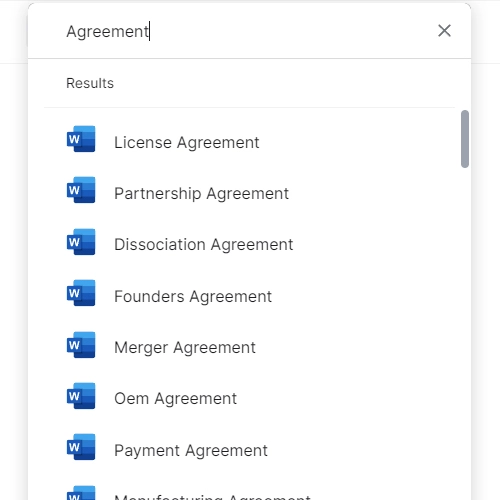

Autres catégories Modèles de contrats logiciels et technologiques

Modèles de sécurité les plus populaires

Politiques de sécurité par domaine

250K+Clients

20M+Utilisateurs gratuits

20+Années

190+Pays

10,000+Cabinets juridiques

50M+Téléchargements

Reconnu sur les plateformes d'avis

- Capterra★★★★☆4.649 avis

- G2★★★★☆4.713 avis

- GetApp★★★★☆4.649 avis

- Google Play★★★★☆4.6179 évaluations

- Google Reviews★★★★☆4.567 avis

Questions fréquentes

Qu'est-ce qu'une évaluation de sécurité ?

Une évaluation de sécurité est une revue structurée des contrôles, des politiques et des pratiques de sécurité d'une organisation visant à identifier les lacunes, les risques et les axes d'amélioration. Elle peut être réalisée à l'interne ou par un auditeur tiers, et donne généralement lieu à un rapport écrit présentant les constatations et les mesures correctives recommandées. Les évaluations de sécurité sont fréquemment exigées par les régulateurs, les assureurs et les clients corporatifs avant d'accorder un accès ou de signer des contrats.

Quelle est la différence entre une politique de sécurité et une procédure de sécurité ?

Une politique de sécurité indique ce qui doit être fait et pourquoi — elle fixe les règles et attribue les responsabilités. Une procédure de sécurité décrit comment le faire — les étapes précises que le personnel suit pour se conformer à la politique. Les politiques changent peu fréquemment ; les procédures sont mises à jour plus souvent au fur et à mesure que les systèmes et les processus évoluent. Les deux sont nécessaires pour un programme complet.

Une petite entreprise a-t-elle besoin d'une politique de cybersécurité formelle ?

Oui. Les cyberincidents touchent de manière disproportionnée les petites entreprises, car les attaquants s'attendent à des contrôles moins rigoureux. La plupart des polices d'assurance en responsabilité cybernétique exigent désormais des politiques de sécurité documentées comme condition de couverture. Au-delà de l'assurance, les clients et partenaires demandent de plus en plus une preuve de gouvernance en matière de sécurité avant de partager des données ou de signer des contrats.

À quelle fréquence les politiques de sécurité doivent-elles être révisées ?

Au minimum, une fois par an. Les politiques doivent également être révisées après un incident majeur, après un changement important dans les systèmes ou la main-d'œuvre (comme un passage au télétravail), ou lorsque de nouvelles réglementations entrent en vigueur. De nombreux cadres de conformité tels que l'ISO 27001 et le SOC 2 précisent explicitement la fréquence de révision — consultez la norme qui vous est applicable.

Qu'est-ce qu'une politique de sécurité RGPD et qui en a besoin ?

Une politique de sécurité RGPD documente la façon dont une organisation protège les données personnelles conformément aux exigences de l'article 32 du Règlement général sur la protection des données de l'UE relatives aux mesures techniques et organisationnelles appropriées. Toute entreprise qui traite des données personnelles de résidents de l'UE — quel que soit le lieu d'établissement de l'entreprise — devrait en tenir une à jour. Il s'agit également d'un document clé que les régulateurs demandent lors d'une enquête sur une atteinte à la protection des données.

Puis-je utiliser un modèle pour un rapport d'évaluation de la sécurité TI ?

Oui. Un modèle de rapport d'évaluation de la sécurité TI fournit les sections standard — résumé de direction, portée, méthodologie, constatations, niveaux de risque et recommandations correctives — qu'un auditeur ou une équipe interne complète avec les résultats propres à votre environnement. L'utilisation d'un modèle garantit la cohérence d'une évaluation à l'autre et facilite le suivi des améliorations dans le temps.

Que doit contenir une politique de sécurité en télétravail ?

Une politique de sécurité en télétravail couvre généralement les types d'appareils approuvés et leurs configurations, les exigences en matière de RPV ou d'accès sécurisé, les règles d'utilisation des réseaux Wi-Fi publics, la sécurité physique des documents de travail hors du bureau, les obligations de signalement des incidents et l'utilisation acceptable des appareils personnels à des fins professionnelles. Elle devrait également aborder la propriété du matériel et ce qu'il advient des appareils à la fin de l'emploi.

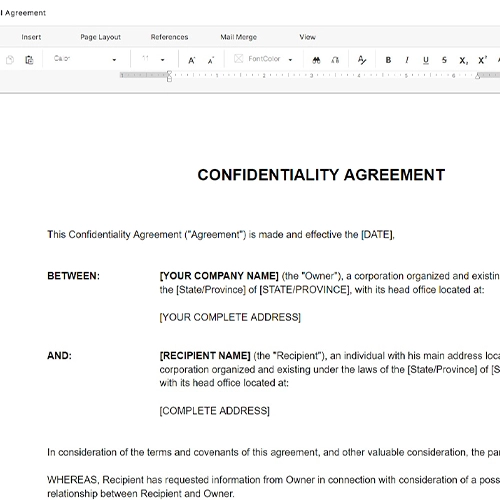

Une convention d'audit de sécurité est-elle juridiquement contraignante ?

Oui, lorsqu'elle est signée par des représentants autorisés des deux parties. Une convention d'audit de cybersécurité est un contrat de services qui crée des obligations exécutoires en matière de portée, de confidentialité, de livrables et de responsabilité. Elle protège à la fois la firme d'audit et l'organisation cliente. Envisagez de faire réviser la convention par un conseiller juridique si l'audit implique l'accès à des systèmes de production sensibles ou à des données réglementées.

Modèles d'évaluation de sécurité vs. documents connexes

Une politique de sécurité est un document de gouvernance interne qui indique aux employés et aux systèmes comment se comporter — elle fixe des règles et des attentes. Une convention de sécurité est un contrat juridique entre deux parties qui crée des obligations exécutoires, généralement dans un contexte commercial ou financier. Utilisez une politique pour régir les comportements internes ; utilisez une convention lorsque vous avez besoin d'une responsabilité contractuelle avec un tiers.

Une politique de cybersécurité se concentre sur la protection des actifs numériques, des réseaux et des données contre les menaces externes telles que le piratage ou le hameçonnage. Une politique de sécurité TI est généralement plus large : elle couvre le matériel, les logiciels, les accès utilisateurs et les procédures opérationnelles. En pratique, de nombreuses organisations utilisent l'une pour compléter l'autre — la cybersécurité définit le paysage des menaces tandis que la sécurité TI définit les contrôles au quotidien.

Une convention d'audit de sécurité est le contrat signé avant le début d'une évaluation — il régit la portée, les droits d'accès, la confidentialité et la responsabilité. Le rapport d'évaluation de la sécurité est le résultat obtenu une fois l'audit terminé — il documente les constatations, les niveaux de risque et les correctifs recommandés. La convention vient en premier ; le rapport suit.

Une politique de sécurité de l'information couvre toutes les formes d'information organisationnelle — numérique, papier et verbale. Une politique de sécurité des données restreint la portée aux données numériques : stockage, transmission, contrôles d'accès et chiffrement. Utilisez les deux lorsque votre organisation traite des catégories de données réglementées telles que les données personnelles au titre du RGPD.

Clauses essentielles dans chaque Modèles d'évaluation de sécurité

Quelle que soit leur variante, les documents de sécurité efficaces partagent un ensemble de clauses fondamentales qui définissent la portée, attribuent les responsabilités et créent une imputabilité.

- Portée et champ d'application. Précise les systèmes, les emplacements, les types de données et le personnel couverts par la politique ou la convention.

- Rôles et responsabilités. Identifie les personnes responsables de la mise en œuvre, du suivi et de l'application de chaque contrôle de sécurité.

- Utilisation acceptable. Définit ce que les employés ou les sous-traitants peuvent ou ne peuvent pas faire avec les systèmes et les données de l'entreprise.

- Contrôles d'accès. Décrit la façon dont l'accès aux systèmes sensibles ou aux zones physiques est accordé, révisé et révoqué.

- Intervention en cas d'incident. Décrit les étapes pour détecter, contenir, signaler et se remettre d'un incident ou d'une atteinte à la sécurité.

- Références réglementaires. Cite les réglementations ou normes applicables — telles que le RGPD, l'ISO 27001 ou le NIST — que le document est conçu pour soutenir.

- Cycle de révision et de mise à jour. Indique la fréquence à laquelle le document doit être révisé et qui est responsable de le maintenir à jour.

- Conséquences en cas de non-conformité. Précise les conséquences disciplinaires, contractuelles ou juridiques en cas de violation des règles.

Comment rédiger un document d'évaluation de sécurité ou une politique de sécurité

Un document de sécurité bien rédigé accomplit trois choses : il définit clairement la portée des menaces, attribue les responsabilités sans ambiguïté et fournit des contrôles concrets que le personnel peut réellement appliquer.

1

Définir la finalité et la portée du document

Précisez ce que le document régit — un système spécifique, un département ou l'ensemble de l'organisation — ainsi que ce qu'il ne couvre pas.

2

Identifier les actifs ou les données à protéger

Listez les systèmes, les catégories de données ou les actifs physiques que la politique est conçue pour protéger.

3

Évaluer le paysage des menaces

Identifiez les menaces réalistes — hameçonnage, accès non autorisé, fuite de données, intrusion physique — pertinentes pour votre environnement.

4

Attribuer les rôles et les responsabilités

Nommez les titres de postes ou les équipes précisément imputables pour chaque contrôle, et non seulement «la direction» ou «le TI».

5

Définir les contrôles et les règles

Rédigez des exigences claires et concrètes : ce que le personnel doit faire, comment les systèmes doivent être configurés et quels comportements sont interdits.

6

Référencer les exigences de conformité applicables

Citez les réglementations ou normes que votre organisation doit respecter — RGPD, ISO 27001, SOC 2, HIPAA — afin que le document serve de preuve de conformité.

7

Établir un cycle de révision et un contrôle des versions

Fixez une date de révision — généralement tous les 12 mois ou après un incident majeur — et consignez la version du document ainsi que le nom de l'approbateur.

8

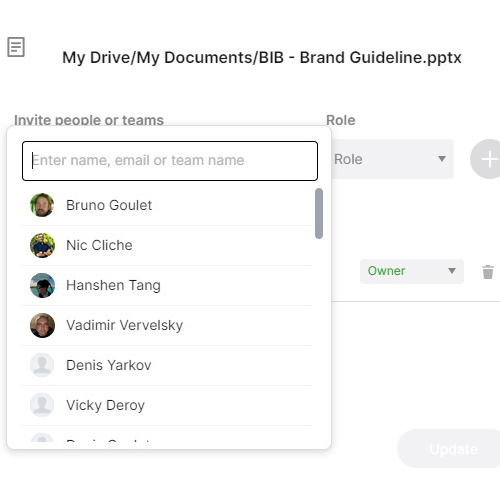

Obtenir l'approbation et distribuer le document

Faites approuver le document par l'autorité compétente (RSSI, directeur TI ou PDG), puis distribuez-le à tout le personnel concerné en conservant les accusés de réception.

En un coup d'œil

- De quoi s'agit-il

- Un modèle d'évaluation de sécurité est un document structuré utilisé pour définir, évaluer ou appliquer les contrôles de sécurité, les politiques et les obligations d'une organisation. Les modèles de cette catégorie couvrent tout, des cadres généraux de cybersécurité aux conventions d'audit TI spécifiques et aux règles de sécurité en télétravail.

- Quand en avez-vous besoin

- Chaque fois que votre organisation traite des données sensibles, intègre des travailleurs à distance, fait l'objet d'un audit par un tiers ou doit démontrer sa conformité à des réglementations telles que le RGPD, vous avez besoin d'un cadre de sécurité documenté en place.

Quel Modèles d'évaluation de sécurité me faut-il ?

Le bon modèle dépend de si vous avez besoin d'une politique de gouvernance, d'un document d'audit technique, d'une convention contractuelle ou d'un cadre propre à la conformité. Identifiez votre situation ci-dessous.

Votre situation

Modèle recommandé

Établir un cadre de cybersécurité à l'échelle de l'entreprise pour l'ensemble du personnel

Établit des règles à l'échelle de l'organisation pour protéger les actifs et systèmes numériques.Documenter la façon dont l'organisation protège ses actifs informationnels de manière générale

Couvre l'ensemble des contrôles de sécurité de l'information et des responsabilités associées.Réaliser ou commander un audit de cybersécurité par un tiers

Formalise la portée, les livrables et la confidentialité d'un mandat d'audit externe.Produire un rapport formel après une revue de la sécurité TI

Format de rapport structuré pour documenter les constatations, les risques et les mesures correctives.Établir des règles de sécurité pour les employés en télétravail

Définit l'utilisation acceptable, les règles relatives aux appareils et les contrôles d'accès pour le personnel à distance.Démontrer la conformité au RGPD au moyen d'une politique de sécurité documentée

Aligne les contrôles de sécurité sur les obligations de protection des données du RGPD.Contrôler l'accès physique aux bureaux et aux zones sécurisées

Définit les zones de sécurité physique, les règles pour les visiteurs et les procédures d'autorisation d'accès.Répondre à une atteinte à la sécurité avec un plan d'intervention documenté

Décrit les procédures étape par étape pour détecter, contenir et signaler les incidents.Glossaire

- Évaluation de sécurité

- Revue formelle des contrôles et pratiques de sécurité d'une organisation visant à identifier les vulnérabilités, les lacunes et les risques.

- Politique de sécurité

- Document de gouvernance interne qui définit les règles, les responsabilités et les normes qu'une organisation utilise pour protéger ses actifs.

- Cybermenace

- Toute tentative malveillante d'endommager, de perturber ou d'obtenir un accès non autorisé à des systèmes informatiques, des réseaux ou des données.

- Contrôle d'accès

- Mécanisme de sécurité qui restreint les personnes pouvant consulter ou utiliser des ressources dans un environnement informatique ou un espace physique.

- Intervention en cas d'incident

- Processus organisé pour détecter, contenir et se remettre d'une atteinte à la sécurité ou d'un autre événement indésirable.

- RGPD

- Le Règlement général sur la protection des données de l'UE — une loi qui fixe les exigences relatives à la façon dont les organisations collectent, traitent et protègent les données personnelles des résidents de l'UE.

- Test d'intrusion

- Attaque simulée autorisée sur un système, effectuée pour évaluer ses défenses de sécurité et exposer les failles exploitables.

- Niveau de risque

- Score ou classification attribué à une constatation de sécurité qui reflète la probabilité d'exploitation et l'impact potentiel sur l'entreprise.

- Politique d'utilisation acceptable

- Document qui définit ce que les employés peuvent ou ne peuvent pas faire avec la technologie, les réseaux et les données de l'entreprise.

- Remédiation

- Processus visant à corriger ou à atténuer les vulnérabilités de sécurité identifiées après leur découverte lors d'une évaluation.

- ISO 27001

- Norme internationale qui spécifie les exigences pour établir, mettre en œuvre et maintenir un système de management de la sécurité de l'information.

- Zéro confiance

- Modèle de sécurité qui suppose qu'aucun utilisateur ni système n'est fiable par défaut, exigeant une vérification continue avant d'accorder un accès.

Qu'est-ce qu'une évaluation de sécurité ?

Une évaluation de sécurité est une analyse structurée des contrôles, des politiques, des systèmes et des pratiques de sécurité d'une organisation, conçue pour identifier les vulnérabilités, attribuer des niveaux de risque et recommander des mesures correctives. Dans un contexte commercial, les évaluations de sécurité peuvent prendre la forme d'une politique écrite qui régit la façon dont les employés traitent les données, d'un rapport d'audit formel produit après une revue technique, ou d'une convention contractuelle qui définit les modalités d'un mandat de sécurité confié à un tiers. Les documents de cette catégorie couvrent l'ensemble de ce spectre — des cadres organisationnels généraux aux politiques techniques très spécifiques.

Les documents d'évaluation de sécurité servent deux publics simultanément : le personnel interne, qui a besoin de règles claires et concrètes à suivre, et les parties externes — régulateurs, assureurs, auditeurs et clients corporatifs — qui ont besoin de la preuve que votre organisation prend la sécurité au sérieux. Une politique de sécurité ou un rapport d'audit bien structuré est l'un des outils de gestion des risques les plus rentables qui soit, car il fixe les attentes par écrit avant qu'un incident ne survienne, plutôt que de devoir expliquer ce qui s'est mal passé après coup.

La catégorie comprend des politiques de sécurité par domaine (réseau, courriel, données, physique, personnel), des cadres propres à la conformité (politiques internes et externes RGPD), des règles de sécurité en télétravail, des plans d'intervention en cas d'incident, ainsi que les conventions d'audit et les rapports d'évaluation utilisés par les examinateurs externes dans le cadre de leurs mandats.

Quand avez-vous besoin d'une évaluation de sécurité ?

Le besoin d'un document de sécurité formel est généralement déclenché par un changement — dans votre effectif, vos systèmes, votre environnement réglementaire ou votre exposition aux risques. Si l'une des situations ci-dessous s'applique à votre organisation, un modèle de cette catégorie vous fournit un point de départ documenté.

Déclencheurs courants :

- Votre entreprise traite pour la première fois des données personnelles assujetties au RGPD, à la HIPAA ou à une réglementation similaire

- Un client corporatif ou un assureur a demandé la preuve d'une politique de sécurité de l'information documentée

- Vous intégrez des employés en télétravail et avez besoin de règles applicables pour l'utilisation des appareils, l'accès RPV et la gestion des données

- Un auditeur tiers est sur le point d'examiner vos systèmes et vous avez besoin d'une convention d'engagement préalable

- Vous avez subi un incident de sécurité et devez documenter le processus d'intervention pour l'avenir

- Votre organisation est en croissance et les pratiques de sécurité informelles doivent être formalisées avant qu'elles ne deviennent des sources de responsabilité

- Un nouveau bureau, un centre de données ou une installation physique requiert des procédures documentées de contrôle d'accès et de sécurité physique

- Vous préparez une certification ISO 27001 ou SOC 2 et avez besoin de documentation politique à titre de preuve

Fonctionner sans politiques de sécurité documentées expose les organisations de deux façons : concrètement, le personnel n'a aucune orientation claire sur ce qu'il doit (ou ne doit pas) faire ; sur le plan juridique, l'organisation n'a aucune preuve qu'elle a pris des mesures raisonnables pour protéger les données si une atteinte entraîne un examen réglementaire ou un litige. Un cadre de sécurité documenté — même construit à partir de modèles — démontre la diligence raisonnable et vous donne une base sur laquelle vous appuyer au fil de la croissance de votre organisation.

Plateforme primée

- Great Place to Work 2025

- BIG Award — Product of the Year 2025

- Smartest Companies 2025

- Global 100 Excellence 2026

- Best of the Best 2025