Modelos de Avaliação de Segurança

★★★★★4.7de 280+ avaliações· Com a confiança de 20M+ businesses

Documente, implante e audite a postura de segurança da sua organização com modelos prontos para uso em todos os cenários.

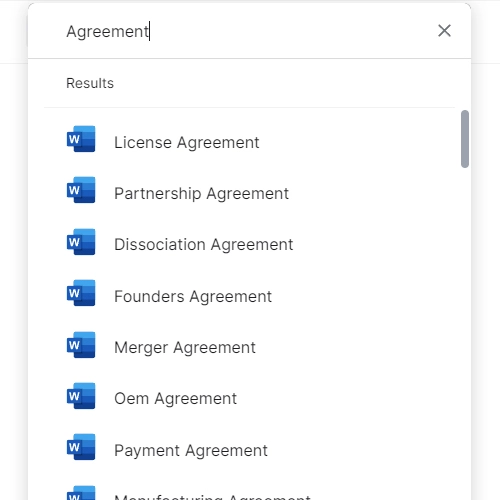

Download gratuito WordEditável onlineExporte para PDFMais de 5+ modelos de avaliação de segurança

Outras categorias de Templates de Software e Tecnologia

Modelos de segurança mais populares

250K+Clientes

20M+Usuários gratuitos

20+Anos

190+Países

10,000+Escritórios de advocacia

50M+Downloads

Reconhecido nas plataformas de avaliação

- Capterra★★★★☆4.649 avaliações

- G2★★★★☆4.713 avaliações

- GetApp★★★★☆4.649 avaliações

- Google Play★★★★☆4.6179 classificações

- Google Reviews★★★★☆4.567 avaliações

Perguntas frequentes

O que é uma avaliação de segurança?

Uma avaliação de segurança é uma revisão estruturada dos controles de segurança, políticas, sistemas e práticas de uma organização para identificar lacunas, riscos e áreas de melhoria. Pode ser conduzida internamente ou por um auditor terceirizado e geralmente resulta em um relatório escrito com descobertas e passos de remediação recomendados. As avaliações de segurança são comumente exigidas por reguladores, seguradoras e clientes corporativos antes de conceder acesso ou contratos.

Qual é a diferença entre uma política de segurança e um procedimento de segurança?

Uma política de segurança declara o que deve ser feito e por quê — ela estabelece as regras e atribui accountability. Um procedimento de segurança descreve como fazer — os passos específicos que os colaboradores seguem para cumprir a política. As políticas tendem a mudar com pouca frequência; procedimentos são atualizados com mais frequência conforme os sistemas e processos evoluem. Você precisa de ambos para um programa completo.

Uma pequena empresa precisa de uma política de cibersegurança formal?

Sim. Os incidentes cibernéticos afetam desproporcionalmente as pequenas empresas porque os atacantes esperam controles mais fracos. A maioria das apólices de seguro de responsabilidade cibernética agora exige políticas de segurança documentadas como condição de cobertura. Além do seguro, clientes e parceiros cada vez mais solicitam comprovação de governança de segurança antes de compartilhar dados ou assinar contratos.

Com que frequência as políticas de segurança devem ser revisadas?

No mínimo, anualmente. As políticas também devem ser revisadas após um incidente significativo, após uma mudança importante em sistemas ou força de trabalho (como uma mudança para trabalho remoto) ou quando novas regulamentações entram em vigor. Muitos frameworks de conformidade como ISO 27001 e SOC 2 especificam frequência de revisão explicitamente — verifique seu padrão aplicável.

O que é uma política de segurança GDPR e quem precisa de uma?

Uma política de segurança GDPR documenta como uma organização protege dados pessoais de acordo com os requisitos do Artigo 32 do Regulamento Geral de Proteção de Dados da EU para medidas técnicas e organizacionais apropriadas. Qualquer negócio que processa dados pessoais de residentes da EU — independentemente de onde o negócio está baseado — deve manter uma. É também um documento-chave que os reguladores solicitam durante uma investigação de violação.

Posso usar um modelo para um relatório de avaliação de segurança de TI?

Sim. Um modelo de relatório de avaliação de segurança de TI fornece as seções padrão — resumo executivo, escopo, metodologia, descobertas, classificações de risco e recomendações de remediação — que um auditor ou equipe interna preenche com descobertas específicas para seu ambiente. Usar um modelo garante consistência em avaliações e facilita o acompanhamento da melhoria ao longo do tempo.

O que uma política de segurança do trabalho remoto deve incluir?

Uma política de segurança do trabalho remoto geralmente cobre tipos e configurações de dispositivos aprovados, requisitos de VPN ou acesso seguro, regras para usar Wi-Fi público, segurança física de materiais de trabalho fora do escritório, obrigações de relato de incidentes e uso aceitável de dispositivos pessoais para trabalho. Também deve abordar propriedade de equipamento e o que acontece com os dispositivos ao final do emprego.

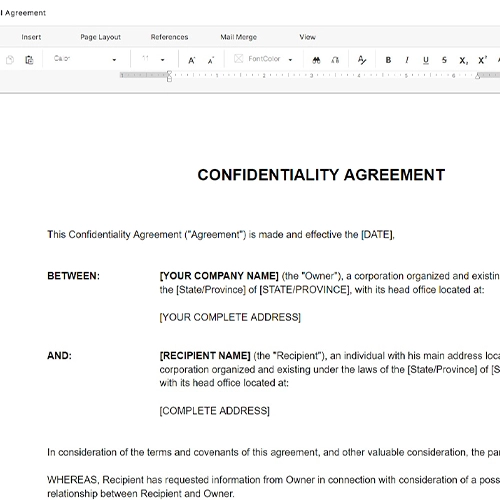

Um acordo de auditoria de segurança é legalmente vinculativo?

Sim, quando assinado por representantes autorizados de ambas as partes. Um acordo de auditoria de cibersegurança é um contrato de serviços que cria obrigações executáveis em torno de escopo, confidencialidade, entregas e responsabilidade. Protege tanto a empresa de auditoria quanto a organização cliente. Considere ter sua assessoria jurídica revisar o acordo se a auditoria envolver acesso a sistemas de produção sensíveis ou dados regulados.

Modelos de Avaliação de Segurança vs. documentos relacionados

Uma política de segurança é um documento interno de governança que diz aos colaboradores e sistemas como se comportar — ela estabelece regras e expectativas. Um acordo de segurança é um contrato legal entre duas partes que cria obrigações executáveis, tipicamente em um contexto comercial ou financeiro. Use uma política para governar o comportamento interno; use um acordo quando você precisa de responsabilidade contratual com um terceiro.

Uma política de cibersegurança se concentra em proteger ativos digitais, redes e dados de ameaças externas como hackers ou phishing. Uma política de segurança de TI é normalmente mais ampla, cobrindo hardware, software, acesso de usuários e procedimentos operacionais. Na prática, muitas organizações usam uma para complementar a outra — cibersegurança define a paisagem de ameaças enquanto segurança de TI define controles do dia a dia.

Um acordo de auditoria de segurança é o contrato que você assina antes de uma avaliação começar — ele governa escopo, direitos de acesso, confidencialidade e responsabilidade. O relatório de avaliação de segurança é o resultado que você recebe depois que a auditoria é concluída — ele documenta descobertas, classificações de risco e correções recomendadas. Você precisa do acordo primeiro; o relatório vem depois.

Uma política de segurança da informação cobre todas as formas de informação organizacional — digital, papel e verbal. Uma política de segurança de dados estreita o foco para dados digitais: armazenamento, transmissão, controles de acesso e criptografia. Use ambas quando sua organização lida com categorias de dados reguladas como dados pessoais sob GDPR.

Cláusulas-chave em cada Modelos de Avaliação de Segurança

Independentemente da variante, documentos de segurança eficazes compartilham um conjunto de cláusulas principais que definem escopo, atribuem responsabilidade e criam accountability.

- Escopo e aplicabilidade. Especifica quais sistemas, locais, tipos de dados e pessoal a política ou acordo cobre.

- Papéis e responsabilidades. Nomeia quem é responsável por implementar, monitorar e aplicar cada controle de segurança.

- Uso aceitável. Define o que colaboradores ou contratados podem e não podem fazer com sistemas e dados da empresa.

- Controle de acesso. Descreve como o acesso a sistemas sensíveis ou áreas físicas é concedido, revisado e revogado.

- Resposta a incidentes. Descreve os passos para detectar, conter, relatar e se recuperar de uma violação ou incidente de segurança.

- Referências de conformidade. Cita regulamentações ou padrões aplicáveis — como GDPR, ISO 27001 ou NIST — que o documento foi projetado para apoiar.

- Ciclo de revisão e atualização. Indica com que frequência o documento deve ser revisado e quem é responsável por mantê-lo atualizado.

- Consequências do não cumprimento. Especifica consequências disciplinares, contratuais ou legais quando as regras são violadas.

Como redigir um documento de avaliação de segurança ou política

Um documento de segurança bem redigido faz três coisas: define claramente o escopo da ameaça, atribui propriedade sem ambiguidade e fornece controles acionáveis que os colaboradores podem realmente seguir.

1

Defina o propósito e o escopo do documento

Declare o que o documento governa — um sistema específico, um departamento ou toda a organização — e o que não cobre.

2

Identifique os ativos ou dados sendo protegidos

Liste os sistemas, categorias de dados ou ativos físicos específicos que a política foi projetada para proteger.

3

Avalie a paisagem de ameaças

Identifique as ameaças realistas — phishing, acesso não autorizado, vazamento de dados, intrusão física — relevantes para seu ambiente.

4

Atribua papéis e responsabilidades

Nomeie os títulos de trabalho específicos ou equipes responsáveis por cada controle, não apenas 'gerenciamento' ou 'TI'.

5

Defina os controles e regras

Escreva requisitos claros e acionáveis: o que os colaboradores devem fazer, como os sistemas devem ser configurados e que comportamentos são proibidos.

6

Referencie requisitos de conformidade aplicáveis

Cite as regulamentações ou padrões que sua organização deve cumprir — GDPR, ISO 27001, SOC 2, HIPAA — para que o documento sirva como evidência de conformidade.

7

Estabeleça um ciclo de revisão e controle de versão

Defina uma data de revisão — tipicamente a cada 12 meses ou após um incidente significativo — e registre a versão do documento e o aprovador.

8

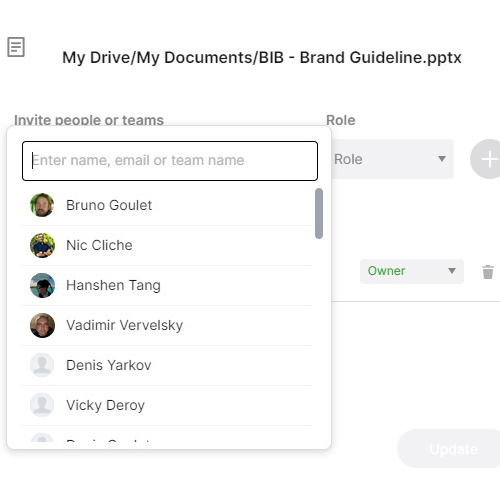

Obtenha aprovação e distribua

Tenha a autoridade apropriada (CISO, Diretor de TI ou CEO) aprovar o documento, depois distribua-o a todos os colaboradores relevantes com registros de reconhecimento.

Em resumo

- O que é

- Um modelo de avaliação de segurança é um documento estruturado usado para definir, avaliar ou implementar os controles de segurança, políticas e obrigações de uma organização. Os modelos desta categoria cobrem desde estruturas amplas de políticas de cibersegurança até acordos específicos de auditoria de TI e regras de segurança do trabalho remoto.

- Quando você precisa

- Sempre que sua organização lida com dados sensíveis, incorpora trabalhadores remotos, passa por uma auditoria de terceiros ou precisa demonstrar conformidade com regulamentações como GDPR, você precisa ter um framework de segurança documentado em lugar.

Qual Modelos de Avaliação de Segurança eu preciso?

O modelo certo depende de você precisar de uma política de governança, um documento de auditoria técnica, um acordo contratual ou um framework específico de conformidade. Identifique sua situação abaixo.

Sua situação

Modelo recomendado

Estabelecer um framework de cibersegurança em toda a empresa para todos os colaboradores

Estabelece regras em toda a organização para proteger ativos e sistemas digitais.Documentar como a organização protege ativos de informação amplamente

Cobre o espectro completo de controles de segurança da informação e responsabilidades.Realizar ou encomendar uma auditoria de cibersegurança de terceiros

Formaliza escopo, entregas e confidencialidade para um engajamento de auditoria externa.Produzir um relatório formal após uma revisão de segurança de TI

Formato de relatório estruturado para documentar descobertas, riscos e passos de remediação.Estabelecer regras de segurança para funcionários trabalhando remotamente

Define uso aceitável, regras de dispositivo e controles de acesso para equipes remotas.Demonstrar conformidade GDPR através de uma política de segurança documentada

Alinha os controles de segurança com as obrigações de proteção de dados GDPR.Controlar acesso físico a escritórios e áreas seguras

Define zonas de segurança física, regras para visitantes e procedimentos de autorização de acesso.Responder a uma violação de segurança com um plano de incidente documentado

Descreve procedimentos passo a passo para detectar, conter e relatar incidentes.Glossário

- Avaliação de segurança

- Uma revisão formal dos controles de segurança e práticas de uma organização para identificar vulnerabilidades, lacunas e riscos.

- Política de segurança

- Um documento interno de governança que define as regras, responsabilidades e padrões que uma organização usa para proteger seus ativos.

- Ameaça cibernética

- Qualquer tentativa maliciosa de danificar, interromper ou ganhar acesso não autorizado a sistemas de computador, redes ou dados.

- Controle de acesso

- Um mecanismo de segurança que restringe quem pode visualizar ou usar recursos em um ambiente de computação ou espaço físico.

- Resposta a incidentes

- O processo organizado para detectar, conter e se recuperar de uma violação de segurança ou outro evento adverso.

- GDPR

- O Regulamento Geral de Proteção de Dados da EU — uma lei que estabelece requisitos para como as organizações coletam, processam e protegem dados pessoais de residentes da EU.

- Teste de penetração

- Um ataque simulado autorizado em um sistema, realizado para avaliar suas defesas de segurança e expor fraquezas exploráveis.

- Classificação de risco

- Uma pontuação ou classificação atribuída a uma descoberta de segurança que reflete a probabilidade de exploração e o potencial impacto no negócio.

- Política de uso aceitável

- Um documento que define o que os colaboradores podem e não podem fazer com tecnologia, redes e dados da empresa.

- Remediação

- O processo de corrigir ou mitigar vulnerabilidades de segurança identificadas após terem sido descobertas em uma avaliação.

- ISO 27001

- Um padrão internacional que especifica requisitos para estabelecer, implementar e manter um sistema de gerenciamento de segurança da informação.

- Zero trust

- Um modelo de segurança que assume que nenhum usuário ou sistema é confiável por padrão, exigindo verificação contínua antes de conceder acesso.

O que é uma avaliação de segurança?

Uma avaliação de segurança é uma avaliação estruturada dos controles de segurança, políticas, sistemas e práticas de uma organização, projetada para identificar vulnerabilidades, atribuir classificações de risco e recomendar ações corretivas. Em um contexto empresarial, as avaliações de segurança podem assumir a forma de uma política escrita que governa como os colaboradores lidam com dados, um relatório de auditoria formal produzido após uma revisão técnica, ou um acordo contratual que define os termos de um engajamento de segurança de terceiros. Os documentos nesta categoria abrangem essa gama completa — desde frameworks organizacionais amplos até políticas técnicas altamente específicas.

Os documentos de avaliação de segurança servem dois públicos simultaneamente: equipes internas que precisam de regras claras e acionáveis a seguir, e partes externas — reguladores, seguradoras, auditores e clientes corporativos — que precisam de comprovação de que sua organização leva a segurança a sério. Uma política de segurança ou relatório de auditoria bem estruturado é uma das ferramentas de gerenciamento de risco mais econômicas disponíveis, pois estabelece expectativas por escrito antes de um incidente ocorrer em vez de ter que explicar o que deu errado depois.

A categoria inclui políticas de segurança com escopo por domínio (rede, e-mail, dados, físico, pessoal), frameworks específicos de conformidade (políticas internas e externas GDPR), regras de segurança do trabalho remoto, planos de resposta a incidentes e os acordos de auditoria e relatórios de avaliação que revisores externos usam para fazer seu trabalho.

Quando você precisa de uma avaliação de segurança

A necessidade de um documento de segurança formal é tipicamente desencadeada por uma mudança — em sua força de trabalho, sistemas, ambiente regulatório ou exposição ao risco. Se qualquer uma das situações abaixo se aplicar à sua organização, um modelo desta categoria fornece um ponto de partida documentado.

Acionadores comuns:

- Sua empresa está lidando com dados pessoais sujeitos a GDPR, HIPAA ou regulação similar pela primeira vez

- Um cliente corporativo ou segurador solicitou comprovação de uma política de segurança da informação documentada

- Você está incorporando colaboradores remotos e precisa de regras executáveis para uso de dispositivos, acesso VPN e manipulação de dados

- Um auditor terceirizado está prestes a revisar seus sistemas e você precisa ter um acordo de engajamento em vigor primeiro

- Sua organização sofreu um incidente de segurança e precisa documentar o processo de resposta daqui em diante

- Sua organização está crescendo e práticas informais de segurança precisam ser formalizadas antes de se tornarem passivos

- Um novo escritório, data center ou instalação física exige procedimentos documentados de controle de acesso e segurança física

- Você está se preparando para uma certificação ISO 27001 ou SOC 2 e precisa de documentação de política como evidência

Operar sem políticas de segurança documentadas deixa as organizações expostas de duas maneiras: praticamente, os colaboradores não têm orientação clara sobre o que fazer (ou não fazer), e legalmente, a organização não tem comprovação de que tomou medidas razoáveis para proteger dados se uma violação levar a escrutínio regulatório ou litígio. Um framework de segurança documentado — mesmo um construído a partir de modelos — demonstra diligência adequada e fornece uma base para você construir conforme sua organização cresce.

Plataforma premiada

- Great Place to Work 2025

- BIG Award — Product of the Year 2025

- Smartest Companies 2025

- Global 100 Excellence 2026

- Best of the Best 2025