Sicherheitsbewertungsvorlagen

★★★★★4.7aus 280+ Bewertungen· Vertraut von 20M+ businesses

Dokumentieren, erzwingen und überprüfen Sie die Sicherheitslage Ihrer Organisation mit einsatzbereiten Vorlagen für jedes Szenario.

Kostenlos zumOnline bearbeitbarAls PDF exportierbar6+ Sicherheitsbewertungsvorlagen

Weitere Kategorien für Software- & Technologie-Vorlagen

Beliebteste Sicherheitsvorlagen

Sicherheitsrichtlinien nach Bereich

250K+Kunden

20M+Kostenlose Nutzer

20+Jahre

190+Länder

10,000+Anwaltskanzleien

50M+Downloads

Anerkannt auf Bewertungsplattformen

- Capterra★★★★☆4.649 Bewertungen

- G2★★★★☆4.713 Bewertungen

- GetApp★★★★☆4.649 Bewertungen

- Google Play★★★★☆4.6179 Bewertungen

- Google Reviews★★★★☆4.567 Bewertungen

Häufig gestellte Fragen

Was ist eine Sicherheitsbewertung?

Eine Sicherheitsbewertung ist eine strukturierte Überprüfung der Sicherheitskontrollen, Richtlinien und Praktiken einer Organisation, um Lücken, Risiken und Verbesserungsbereiche zu identifizieren. Sie kann intern oder von einem Drittaudit durchgeführt werden und endet typischerweise in einem schriftlichen Bericht mit Erkenntnissen und empfohlenen Abhilfemaßnahmen. Sicherheitsbewertungen werden häufig von Regulierern, Versicherern und Enterprise-Kunden vor Gewährung von Zugriff oder Verträgen verlangt.

Was ist der Unterschied zwischen einer Sicherheitsrichtlinie und einem Sicherheitsverfahren?

Eine Sicherheitsrichtlinie legt fest, was getan werden muss und warum — sie setzt Regeln und weist Verantwortung zu. Ein Sicherheitsverfahren beschreibt, wie man es tut — die spezifischen Schritte, die das Personal befolgt, um die Richtlinie einzuhalten. Richtlinien ändern sich selten; Verfahren werden häufiger aktualisiert, wenn sich Systeme und Prozesse weiterentwickeln. Sie brauchen beide für ein vollständiges Programm.

Braucht ein kleines Unternehmen eine formale Cybersecurity-Richtlinie?

Ja. Cybervorfälle wirken sich überproportional auf kleine Unternehmen aus, da Angreifer schwächere Kontrollen erwarten. Die meisten Cyber-Haftpflichtversicherungen verlangen jetzt dokumentierte Sicherheitsrichtlinien als Voraussetzung für den Versicherungsschutz. Darüber hinaus verlangen Kunden und Partner zunehmend Nachweise für Sicherheits-Governance, bevor sie Daten austauschen oder Verträge unterzeichnen.

Wie oft sollten Sicherheitsrichtlinien überprüft werden?

Mindestens jährlich. Richtlinien sollten auch nach einem signifikanten Vorfall, nach einer größeren Änderung in Systemen oder Personal (wie einem Wechsel zu Remote Work) oder wenn neue Bestimmungen in Kraft treten, überprüft werden. Viele Compliance-Rahmen wie ISO 27001 und SOC 2 spezifizieren die Überprüfungshäufigkeit explizit — überprüfen Sie Ihren geltenden Standard.

Was ist eine GDPR-Sicherheitsrichtlinie und wer braucht eine?

Eine GDPR-Sicherheitsrichtlinie dokumentiert, wie eine Organisation personenbezogene Daten gemäß Artikel 32 der EU-Datenschutzbestimmung für angemessene technische und organisatorische Maßnahmen schützt. Jedes Unternehmen, das personenbezogene Daten von EU-Bewohnern verarbeitet — unabhängig davon, wo sich das Unternehmen befindet — sollte eine haben. Es ist auch ein Schlüsseldokument, das Regulierer bei einer Vorfall-Untersuchung anfordern.

Kann ich eine Vorlage für einen IT-Sicherheitsbewertungsbericht verwenden?

Ja. Eine IT-Sicherheitsbewertungs-Berichtsvorlage bietet die Standard-Abschnitte — Executive Summary, Umfang, Methodik, Erkenntnisse, Risikobewertungen und Abhilfeempfehlungen — die ein Auditor oder internes Team mit umgebungsspezifischen Erkenntnissen ausfüllt. Die Verwendung einer Vorlage gewährleistet Konsistenz über Bewertungen hinweg und erleichtert es, den Fortschritt im Laufe der Zeit zu verfolgen.

Was sollte eine Remote-Work-Sicherheitsrichtlinie enthalten?

Eine Remote-Work-Sicherheitsrichtlinie behandelt typischerweise genehmigte Gerätetypen und Konfigurationen, VPN- oder sichere Zugriffsanforderungen, Regeln für die Nutzung öffentlicher Wi-Fi, physische Sicherheit von Arbeitsmaterialien außerhalb des Büros, Meldepflichten für Vorfälle und zulässige Nutzung persönlicher Geräte für Arbeit. Sie sollte auch Geräteeigentum und was mit Geräten am Ende der Anstellung geschieht, behandeln.

Ist eine Sicherheits-Audit-Vereinbarung rechtlich bindend?

Ja, wenn sie von autorisierten Vertrretern beider Parteien unterzeichnet ist. Eine Cybersecurity-Audit-Vereinbarung ist ein Dienstleistungsvertrag, der durchsetzbare Verpflichtungen rund um Umfang, Vertraulichkeit, Leistungen und Haftung schafft. Sie schützt sowohl das Audit-Unternehmen als auch die Kunden-Organisation. Erwägen Sie, Rechtsbeistand zu konsultieren, wenn das Audit den Zugriff auf sensible Produktionssysteme oder regulierte Daten beinhaltet.

Sicherheitsbewertungsvorlagen vs. verwandte Dokumente

Eine Sicherheitsrichtlinie ist ein internes Governance-Dokument, das Mitarbeiter und Systeme lenkt — sie setzt Regeln und Erwartungen. Eine Sicherheitsvereinbarung ist ein Rechtsdokument zwischen zwei Parteien, das durchsetzbare Verpflichtungen schafft, typischerweise in einem kommerziellen oder finanziellen Kontext. Verwenden Sie eine Richtlinie, um internes Verhalten zu regeln; verwenden Sie eine Vereinbarung, wenn Sie vertragliche Verbindlichkeit mit einer dritten Partei brauchen.

Eine Cybersecurity-Richtlinie konzentriert sich auf den Schutz digitaler Vermögenswerte, Netzwerke und Daten vor externen Bedrohungen wie Hacking oder Phishing. Eine IT-Sicherheitsrichtlinie ist typischerweise breiter und deckt Hardware, Software, Benutzerzugriff und Betriebsverfahren ab. In der Praxis verwenden viele Organisationen eine zur Ergänzung der anderen — Cybersecurity definiert die Bedrohungslandschaft, während IT-Sicherheit tägliche Kontrollen definiert.

Eine Sicherheits-Audit-Vereinbarung ist der Vertrag, den Sie vor Beginn einer Bewertung unterzeichnen — er regelt Umfang, Zugriffsrechte, Vertraulichkeit und Haftung. Der Sicherheitsbewertungsbericht ist das Ergebnis, das Sie nach Abschluss des Audits erhalten — er dokumentiert Erkenntnisse, Risikobewertungen und empfohlene Korrektionen. Sie brauchen zuerst die Vereinbarung; der Bericht folgt danach.

Eine Informationssicherheitsrichtlinie deckt alle Formen von Organisationsinformationen ab — digital, auf Papier und mündlich. Eine Datensicherheitsrichtlinie verengt den Fokus auf digitale Daten: Speicherung, Übertragung, Zugriffskontrolle und Verschlüsselung. Verwenden Sie beide, wenn Ihre Organisation mit regulierten Datenkategorien wie personenbezogenen Daten unter der GDPR umgeht.

Wichtige Klauseln in jeder Sicherheitsbewertungsvorlagen

Unabhängig von der Variante haben wirksame Sicherheitsdokumente eine Reihe von Kernklauseln gemeinsam, die Umfang definieren, Verantwortung zuweisen und Verbindlichkeit schaffen.

- Umfang und Anwendbarkeit. Gibt an, welche Systeme, Standorte, Datentypen und Personal die Richtlinie oder Vereinbarung abdeckt.

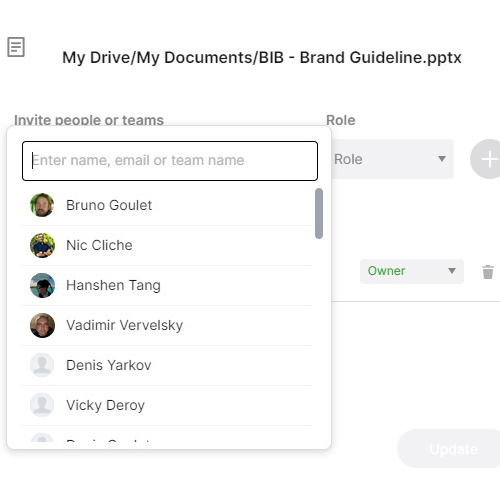

- Rollen und Verantwortungen. Benennt, wer für die Implementierung, Überwachung und Durchsetzung jeder Sicherheitskontrolle verantwortlich ist.

- Zulässige Nutzung. Definiert, was Mitarbeiter oder Auftragnehmer mit Unternehmenssystemen und -daten dürfen und nicht dürfen.

- Zugriffskontrolle. Beschreibt, wie Zugriff auf sensible Systeme oder physische Bereiche gewährt, überprüft und entzogen wird.

- Notfallreaktion. Beschreibt die Schritte zum Erkennen, Eindämmen, Melden und Wiederherstellen nach einer Sicherheitsverletzung oder einem Vorfall.

- Compliance-Referenzen. Verweist auf geltende Bestimmungen oder Standards — wie GDPR, ISO 27001 oder NIST — die das Dokument unterstützen soll.

- Überprüfungs- und Aktualisierungszyklus. Legt fest, wie häufig das Dokument überprüft werden muss und wer für die Aktualität verantwortlich ist.

- Folgen der Nichtkonformität. Gibt disziplinarische, vertragliche oder rechtliche Folgen bei Verletzung von Regeln an.

So schreiben Sie ein Sicherheitsbewertungs- oder Richtliniendokument

Ein gut geschriebenes Sicherheitsdokument macht drei Dinge: Es definiert den Bedrohungsumfang deutlich, weist Verantwortung unmissverständlich zu und bietet umsetzbare Kontrollen, die das Personal tatsächlich befolgen kann.

1

Definieren Sie Zweck und Umfang des Dokuments

Nennen Sie, was das Dokument regelt — ein bestimmtes System, eine Abteilung oder die gesamte Organisation — und was es nicht abdeckt.

2

Identifizieren Sie die zu schützenden Vermögenswerte oder Daten

Listen Sie die spezifischen Systeme, Datenkategorien oder physischen Vermögenswerte auf, die die Richtlinie schützen soll.

3

Bewerten Sie die Bedrohungslandschaft

Identifizieren Sie die realistischen Bedrohungen — Phishing, unbefugter Zugriff, Datenlecks, physische Einbrüche — die für Ihre Umgebung relevant sind.

4

Weisen Sie Rollen und Verantwortungen zu

Benennen Sie die spezifischen Jobtitel oder Teams, die für jede Kontrolle verantwortlich sind, nicht nur 'Management' oder 'IT'.

5

Definieren Sie die Kontrollen und Regeln

Schreiben Sie klare, umsetzbare Anforderungen: was das Personal tun muss, wie Systeme konfiguriert werden müssen und welche Verhaltensweisen verboten sind.

6

Verweisen Sie auf geltende Compliance-Anforderungen

Nennen Sie die Bestimmungen oder Standards, die Ihre Organisation erfüllen muss — GDPR, ISO 27001, SOC 2, HIPAA — damit das Dokument als Compliance-Beweis dient.

7

Legen Sie einen Überprüfungszyklus und Versionskontrolle fest

Setzen Sie ein Überprüfungsdatum — typischerweise alle 12 Monate oder nach einem signifikanten Vorfall — und dokumentieren Sie die Version und den Genehmiger.

8

Erhalten Sie Genehmigung und verteilen Sie das Dokument

Lassen Sie von der zuständigen Stelle (CISO, IT-Direktor oder CEO) das Dokument genehmigen, verteilen Sie es dann an alles relevante Personal mit Bestätigungsunterlagen.

Auf einen Blick

- Was es ist

- Eine Sicherheitsbewertungsvorlage ist ein strukturiertes Dokument zur Definition, Bewertung oder Durchsetzung der Sicherheitskontrollen, Richtlinien und Verpflichtungen einer Organisation. Die Vorlagen in dieser Kategorie decken alles ab — von breiten Cybersecurity-Richtlinienrahmen bis zu spezifischen IT-Audit-Vereinbarungen und Sicherheitsrichtlinien für Remote Work.

- Wann Sie es brauchen

- Immer dann, wenn Ihre Organisation sensible Daten verarbeitet, Remote-Mitarbeiter einarbeitet, von Dritten geprüft wird oder Compliance mit Bestimmungen wie der GDPR nachweisen muss, brauchen Sie einen dokumentierten Sicherheitsrahmen.

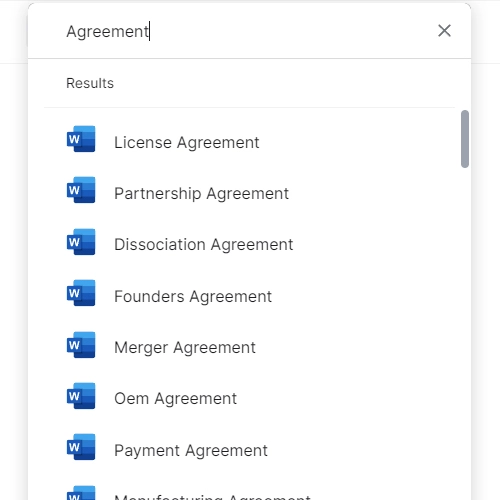

Welche Sicherheitsbewertungsvorlagen brauche ich?

Die richtige Vorlage hängt davon ab, ob Sie eine Governance-Richtlinie, ein technisches Audit-Dokument, eine Vertragsvereinbarung oder einen Compliance-spezifischen Rahmen benötigen. Ordnen Sie Ihre Situation unten ein.

Ihre Situation

Empfohlene Vorlage

Einführung eines unternehmensweiten Cybersecurity-Rahmens für alle Mitarbeiter

Legt unternehmensweite Regeln zum Schutz digitaler Vermögenswerte und Systeme fest.Dokumentation, wie die Organisation Informationsvermögen allgemein schützt

Deckt das gesamte Spektrum der Informationssicherheitskontrollen und Verantwortungen ab.Durchführung oder Vergabe eines externen Cybersecurity-Audits

Formalisiert Umfang, Leistungen und Vertraulichkeit für ein externes Audit-Engagement.Erstellung eines formalen Berichts nach einer IT-Sicherheitsüberprüfung

Strukturiertes Berichtsformat zur Dokumentation von Erkenntnissen, Risiken und Abhilfemaßnahmen.Festlegung von Sicherheitsregeln für remote arbeitende Mitarbeiter

Definiert zulässige Nutzung, Geräterichtlinien und Zugriffskontrolle für Remote-Personal.Nachweis der GDPR-Compliance durch eine dokumentierte Sicherheitsrichtlinie

Stimmt Sicherheitskontrollen mit den Datenschutzverpflichtungen der GDPR ab.Kontrolle des physischen Zugangs zu Büros und gesicherten Bereichen

Definiert physische Sicherheitszonen, Besucherregeln und Zugangsautorisierungsverfahren.Reaktion auf eine Sicherheitsverletzung mit einem dokumentierten Notfallplan

Beschreibt schrittweise Verfahren zum Erkennen, Eindämmen und Melden von Vorfällen.Glossar

- Sicherheitsbewertung

- Eine formale Überprüfung der Sicherheitskontrollen und Praktiken einer Organisation zur Identifizierung von Schwachstellen, Lücken und Risiken.

- Sicherheitsrichtlinie

- Ein internes Governance-Dokument, das die Regeln, Verantwortungen und Standards definiert, die eine Organisation zum Schutz ihrer Vermögenswerte nutzt.

- Cyber-Bedrohung

- Jeder böswillige Versuch, Computersysteme, Netzwerke oder Daten zu beschädigen, zu stören oder unbefugt darauf zuzugreifen.

- Zugriffskontrolle

- Ein Sicherheitsmechanismus, der einschränkt, wer Ressourcen in einer Computerumgebung oder physischen Raum ansehen oder nutzen kann.

- Notfallreaktion

- Der organisierte Prozess zum Erkennen, Eindämmen und Wiederherstellen nach einer Sicherheitsverletzung oder einem anderen schädlichen Ereignis.

- GDPR

- Die EU-Datenschutzbestimmung — ein Gesetz, das Anforderungen dafür setzt, wie Organisationen personenbezogene Daten von EU-Bewohnern erfassen, verarbeiten und schützen.

- Penetrationstests

- Ein autorisierter simulierter Angriff auf ein System, durchgeführt zur Bewertung seiner Sicherheitsabwehr und zur Aufdeckung ausnutzbarer Schwachstellen.

- Risikobewertung

- Eine Bewertung oder Klassifizierung, die einem Sicherheitsfund zugewiesen wird und die Wahrscheinlichkeit von Ausnutzung und potenziellen Geschäftsauswirkungen widerspiegelt.

- Akzeptable Nutzungsrichtlinie

- Ein Dokument, das definiert, was Mitarbeiter mit Unternehmenstechnologie, Netzwerken und Daten dürfen und nicht dürfen.

- Behebung

- Der Prozess der Beseitigung oder Abschwächung identifizierter Sicherheitsschwachstellen, nachdem sie in einer Bewertung entdeckt wurden.

- ISO 27001

- Ein internationaler Standard, der Anforderungen für die Einrichtung, Implementierung und Aufrechterhaltung eines Informationssicherheitsmanagementsystems spezifiziert.

- Zero Trust

- Ein Sicherheitsmodell, das davon ausgeht, dass kein Benutzer oder System standardmäßig vertraut ist, und kontinuierliche Überprüfung vor der Zugriffsvergabe verlangt.

Was ist eine Sicherheitsbewertung?

Eine Sicherheitsbewertung ist eine strukturierte Bewertung der Sicherheitskontrollen, Richtlinien, Systeme und Praktiken einer Organisation, um Schwachstellen zu identifizieren, Risiken einzuordnen und Korrekturmaßnahmen zu empfehlen. Im Geschäftskontext können Sicherheitsbewertungen die Form einer schriftlichen Richtlinie annehmen, die regelt, wie Mitarbeiter mit Daten umgehen, eines formalen Prüfberichts, der nach einer technischen Überprüfung erstellt wird, oder einer Vertragsvereinbarung, die die Bedingungen eines externen Sicherheits-Engagements definiert. Die Dokumente in dieser Kategorie decken diese gesamte Spanne ab — von breiten organisatorischen Rahmen bis zu hochspezifischen technischen Richtlinien.

Sicherheitsbewertungsdokumente bedienen zwei Zielgruppen gleichzeitig: internes Personal, das klare, umsetzbare Regeln braucht, und externe Parteien — Regulierer, Versicherer, Auditor und Enterprise-Kunden — die Nachweise brauchen, dass Ihre Organisation Sicherheit ernst nimmt. Eine gut strukturierte Sicherheitsrichtlinie oder ein Audit-Bericht ist eines der kostengünstigsten Risikomanagement-Tools, die verfügbar sind, weil sie Erwartungen schriftlich setzt, bevor ein Vorfall eintritt, statt improvisiert erklären zu müssen, was danach schiefgelaufen ist.

Die Kategorie umfasst Sicherheitsrichtlinien, die nach Bereich eingegrenzt sind (Netz, E-Mail, Daten, physisch, Personal), Compliance-spezifische Rahmen (interne und externe GDPR-Richtlinien), Remote-Work-Sicherheitsregeln, Notfallreaktionspläne und die Audit-Vereinbarungen und Bewertungsberichte, die externe Prüfer für ihre Arbeit nutzen.

Wann brauchen Sie eine Sicherheitsbewertung

Der Bedarf für ein formales Sicherheitsdokument wird typischerweise durch eine Veränderung ausgelöst — in Ihrer Belegschaft, Ihren Systemen, Ihrer Regulatory-Umgebung oder Ihrer Risikoexposition. Wenn eine der folgenden Situationen auf Ihre Organisation zutrifft, bietet eine Vorlage aus dieser Kategorie einen dokumentierten Ausgangspunkt.

Häufige Auslöser:

- Ihr Unternehmen verarbeitet erstmals personenbezogene Daten, die der GDPR, HIPAA oder einer ähnlichen Bestimmung unterliegen

- Ein Enterprise-Kunde oder Versicherer fordert Nachweise einer dokumentierten Informationssicherheitsrichtlinie

- Sie stellen Remote-Mitarbeiter ein und brauchen durchsetzbare Regeln für Gerätenutzung, VPN-Zugriff und Datenbearbeitung

- Ein Drittaudit überprüft bald Ihre Systeme und Sie brauchen vorab eine Engagement-Vereinbarung

- Ihr Unternehmen hat einen Sicherheitsvorfall erlebt und muss den Reaktionsprozess künftig dokumentieren

- Ihre Organisation wächst und informelle Sicherheitspraktiken müssen formalisiert werden, bevor sie zu Haftungsrisiken werden

- Ein neues Büro, Rechenzentrum oder eine neue Einrichtung erfordert dokumentierte Zugriffskontrolle und physische Sicherheitsverfahren

- Sie bereiten sich auf eine ISO-27001- oder SOC-2-Zertifizierung vor und brauchen Richtliniendokumentation als Nachweis

Der Betrieb ohne dokumentierte Sicherheitsrichtlinien setzt Organisationen auf zwei Ebenen unter Druck: praktisch haben Mitarbeiter keine klare Anleitung, was sie tun (oder nicht tun) sollen, und rechtlich hat die Organisation keinen Nachweis, dass sie vernünftige Schritte zum Datenschutz unternommen hat, wenn eine Verletzung zu behördlicher Prüfung oder Rechtsstreitigkeiten führt. Ein dokumentierter Sicherheitsrahmen — auch einer aus Vorlagen — belegt Sorgfalt und gibt Ihnen eine Grundlage, auf der Sie aufbauen können, wenn Ihre Organisation wächst.

Preisgekrönte Plattform

- Great Place to Work 2025

- BIG Award — Product of the Year 2025

- Smartest Companies 2025

- Global 100 Excellence 2026

- Best of the Best 2025